VPN-технологии Cisco: от классики к современности. #

Сравнительный анализ DMVPN, GRE over IPsec, IPsec VTI и Policy-based IPsec.

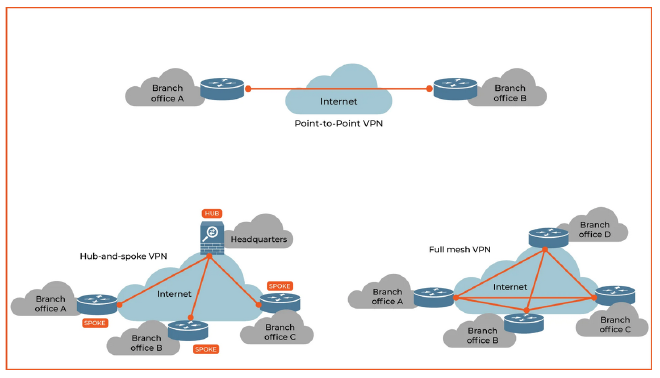

Построение безопасной и масштабируемой корпоративной сети, объединяющей множество географически распределенных объектов — одна из ключевых задач сетевого инженера. На пути к этой цели технологии VPN играют первостепеннyю роль, предлагая различные подходы к организации защищенных туннелей.

В данной статье мы проведем сравнительный анализ настройки основных VPN-технологий от Cisco, которые составляют основу современных гибридных сетей:

- GRE over IP — создание overlay-сетей (соединить удаленные сети в один логический туннель)

- Route-based VPN — современные маршрутизируемые решения:

- GRE over IPsec — комбинированная технология

- IPsec VTI — унифицированные туннельные интерфейсы

- Policy-based VPN — классический подход на основе политик ACL+crypto map

- DMVPN — динамические multipoint-туннели

GRE over IP (route-based tunneling) #

Протокол туннелирования, который не обеспечивает шифрование или защиту данных. Он используется для инкапсуляции трафика и передачи его через туннель, но не решает задачи безопасности. Для обеспечения безопасности GRE часто комбинируется с IPsec, который добавляет шифрование, аутентификацию и целостность данных.

Если tunnel mode не указан, то по умолчанию это GRE interface (tunnel mode gre ip).

interface Tunnel22

description ---GRE---

ip address 192.168.250.1 255.255.255.252

tunnel source 203.0.113.10

tunnel destination 198.51.100.20

GRE over IPsec (route-based VPN) #

Если tunnel mode не указан, то по умолчанию это GRE interface (tunnel mode gre ip).

interface Tunnel22

description ---VPN2---

ip address 192.168.250.1 255.255.255.252

zone-member security ZONE_IN

ip tcp adjust-mss 1387

tunnel source 203.0.113.10

tunnel mode gre ip # GRE tunneling

tunnel destination 198.51.100.20

tunnel protection ipsec profile PROFILE-GREoverIPSEC # IPSec Encryption

IPsec VTI (route-based VPN) #

GRE не используется.

interface Tunnel23

description ---VPN3---

bandwidth 4000

ip address 169.254.117.34 255.255.255.252

zone-member security ZONE_IN

ip tcp adjust-mss 1387

tunnel source 203.0.113.10

tunnel mode ipsec ipv4 # IPSec via VTI interface

tunnel destination 198.51.100.20

tunnel protection ipsec profile PROFILE-IPSECVTI # IPSec Encryption

IPsec (policy-based VPN) #

Главное отличие policy-based VPN — шифруется только трафик, попадающий в ACL от crypto map.

# Создаем объекты сети

object-group NET_INTERNAL

192.168.1.0 255.255.255.0

object-group NET_REMOTE_OFFICE1

10.10.10.0 255.255.255.0

# Исключение из NAT

ip access-list extended ACL_NAT

deny ip object-group NET_INTERNAL object-group NET_REMOTE_OFFICE1

permit ip object-group NET_INTERNAL any

route-map NAT_ISP1 permit 10

match ip address ACL_NAT

match interface GigabitEthernet0/0

# Определение трафика, который будет шифроваться

ip access-list extended VPN-TRAFFIC

permit ip object-group NET_INTERNAL object-group NET_REMOTE_OFFICE1

# Crypto MAP

crypto map VPN-MAP 10 ipsec-isakmp

description ---VPN1---

set peer 198.51.100.20 # IP адрес удаленного офиса

set transform-set VPN-TSET

set pfs group2

match address VPN-TRAFFIC

# Применяем Crypto MAP на внешнем интерфейсе

interface GigabitEthernet0/0

ip address 203.0.113.10 255.255.255.0

ip nat outside

crypto map VPN-MAP

DMVPN (mGRE + NHRP + IPsec) #

# Hub

interface Tunnel24

description ---DMVPNCLOUD1---

ip address 192.168.254.1 255.255.255.0

no ip redirects

ip mtu 1400

no ip split-horizon eigrp 1

ip nat inside

ip nhrp network-id 1

ip nhrp redirect

zone-member security ZONE_IN

ip tcp adjust-mss 1360

tunnel source 203.0.113.10

tunnel mode gre multipoint # mGRE tunneling

tunnel key 1

tunnel path-mtu-discovery

tunnel protection ipsec profile PROFILE-DMVPN # IPSec Encryption

# Spoke

interface Tunnel1

description ---DMVPNCLOUD1---

bandwidth 12000

ip address 192.168.254.12 255.255.255.0

no ip redirects

ip mtu 1400

ip nhrp map 192.168.254.1 203.0.113.10

ip nhrp map multicast 203.0.113.10

ip nhrp network-id 1

ip nhrp holdtime 60

ip nhrp nhs 192.168.254.1

ip nhrp registration timeout 30

zone-member security ZONE_IN

ip tcp adjust-mss 1360

tunnel source GigabitEthernet0/0/1

tunnel mode gre multipoint # mGRE tunneling

tunnel key 1

tunnel route-via GigabitEthernet0/0/1 mandatory

tunnel path-mtu-discovery

tunnel protection ipsec profile PROFILE-DMVPN shared # IPSec Encryption