IPsec (Internet Protocol Security) — это набор протоколов, который обеспечивает шифрование, аутентификацию и защиту данных на уровне IP.

В отличие от SSL/TLS, который работает на уровне приложений, IPsec встроен прямо в сетевую модель и позволяет создавать безопасные туннели между устройствами, сетями или хостами.

📌 Что такое IPsec? #

IPsec (IP Security) — это не один протокол, а целый стек технологий:

- ESP (Encapsulating Security Payload) — шифрование/аутентификация полезной нагрузки

- AH (Authentication Header) — только аутентификация заголовков

- IKE (Internet Key Exchange) — обмен ключами

- SA (Security Association) — параметры защищённого соединения

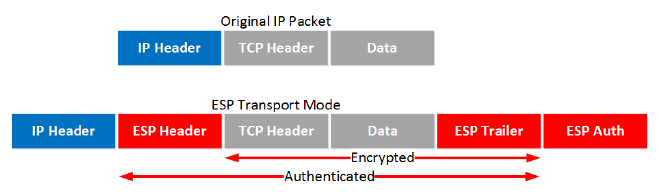

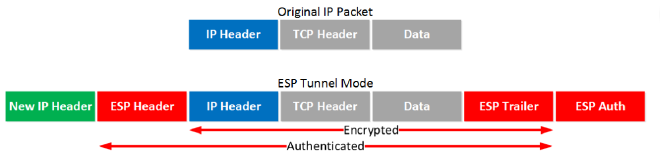

Два режима работы протокола ESP #

Transport Mode #

Шифруется только полезная нагрузка (payload).

Используется редко — обычно для хостовых VPN (например, Windows L2TP/IPsec).

Tunnel Mode #

Оборачивается весь исходный пакет.

Используется для site-to-site, DMVPN, AWS, MikroTik, Cisco — практически везде.

Основные протоколы и порты IPsec #

IKE SA (Control Plane) #

| Протокол | Порт | Назначение |

|---|---|---|

| UDP | 500 | Основной порт для IKEv1 и IKEv2 переговоров |

| UDP | 4500 | NAT-Traversal (NAT-T) для обхода NAT устройств |

IPsec SA (Data Plane) #

| Протокол | Номер | Назначение |

|---|---|---|

| ESP | 50 | Encapsulating Security Payload (без порта) |

| AH | 51 | Authentication Header (без порта) |

Как работает IPsec #

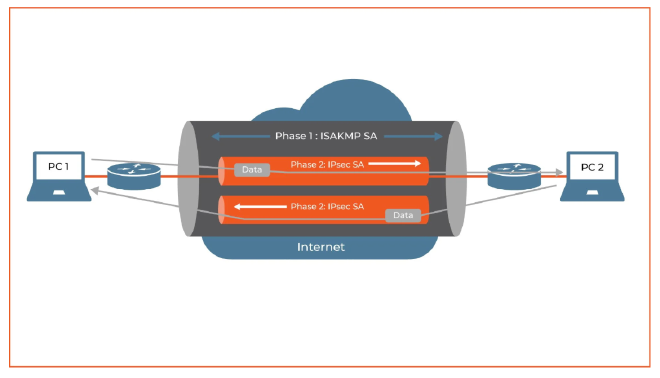

IPsec создаёт защищённый канал в два шага: Phase 1 и Phase 2.

Это общий принцип, одинаковый для Cisco, MikroTik, pfSense, FortiGate и пр.

Phase 1 — установление IKE SA #

Цель — создать защищённый канал управления, по которому стороны смогут безопасно обмениваться ключами.

На этом этапе стороны договариваются о:

- алгоритмах шифрования IKE (AES/3DES)

- хэш-функциях (SHA)

- DH-группе

- методе аутентификации (PSK/сертификаты)

- времени жизни SA

После завершения фазы 1 создаётся IKE SA — защищённый канал для переговоров.

Два режима фазы 1 (только для IKEv1):

- Main Mode — 6 сообщений, безопаснее

- Aggressive Mode — 3 сообщения, быстрее, менее защищён

Phase 2 — установление IPsec SA (Quick Mode) #

Цель — создать реальный туннель данных, через который пойдёт трафик.

На этом этапе стороны договариваются о:

- алгоритмах шифрования ESP

- хэшировании пакетов

- использовании Perfect Forward Secrecy (PFS)

- времени жизни IPsec SA

- локальных/удалённых подсетях (traffic selectors)

Phase 2 создаёт IPsec SA, по которому уже передаются данные.

SA — Security Association #

SA — это набор параметров защищённого соединения, который содержит:

- выбранные алгоритмы

- ключи

- селекторы трафика

- lifetime

IPsec всегда создаёт две SA — в каждую сторону:

- Outbound SA (local → remote)

- Inbound SA (remote → local)

Эти SA начинают шифровать и расшифровывать реальный трафик.

Протоколы IPsec: AH и ESP #

AH (Authentication Header) #

- не шифрует данные

- обеспечивает целостность

- редко используется

ESP (Encapsulating Security Payload) #

- шифрует полезную нагрузку

- обеспечивает аутентификацию

- поддерживает Tunnel и Transport

Почти всегда используется ESP, а не AH.

IKEv2 vs IKEv1 #

IKEv2 (Internet Key Exchange v2) — современный протокол обмена ключами, который используется в IPsec для установки Phase 1 и Phase 2.

Он был разработан совместно Microsoft и Cisco и считается стандартом де-факто для IPsec-туннелей.

Преимущества IKEv2 перед IKEv1:

-

Меньше пакетов

IKEv2 использует сокращённую процедуру установления соединения — всего 4 обмена сообщениями вместо 6–9 в IKEv1. -

Быстрее и стабильнее

Быстро восстанавливает сессии при разрыве связи (MOBIKE), что важно при мобильных/динамических IP. -

Лучшее шифрование

Полная поддержка современных алгоритмов (AES-GCM, SHA-2, ECDH). -

Встроенная поддержка NAT-Traversal

В IKEv1 NAT-T был “надстройкой”, здесь он интегрирован изначально. -

Упрощённая конфигурация

Нет разделения на Main/Aggressive Mode — процедура единая и более безопасная. -

Меньше уязвимостей

Многие атаки, возможные в IKEv1 (например, на aggressive mode), невозможны в IKEv2.

Policy-Based vs Route-Based IPsec #

Policy-Based (селекторный VPN) #

Основан на ACL (или policy), где описано:

local subnet <-> remote subnet

Шифруется только тот трафик, который совпадает с политикой.

Используется:

- Cisco Crypto Map

- MikroTik Policy-based

- Старые реализации

Минусы: сложно масштабировать, каждая новая подсеть = новая политика.

Route-Based (VTI / GRE+IPsec) #

Создаётся виртуальный интерфейс (tunnel/VTI), и IPsec шифрует трафик в нём.

Используется:

- Cisco VTI

- MikroTik IKEv2 + mode-config

- FortiGate

- AWS VPN

- VyOS

Плюсы:

- можно использовать динамическую маршрутизацию (OSPF/BGP)

- масштабируется лучше

- 1 туннель — много подсетей

GRE + IPsec #

В GRE добавляют IPsec:

- GRE → обеспечивает маршрутизацию, multicast, динамические протоколы

- IPsec → обеспечивает шифрование

Используется в DMVPN и старых Cisco-топологиях.

Что происходит внутри IPsec-туннеля #

- Исходный IP-пакет оборачивается в ESP-заголовок

- Шифруется полезная нагрузка

- Добавляется новый IP-заголовок (в Tunnel Mode)

- Уходит по Интернету

- На принимающей стороне всё расшифровывается

Как понять фазы в конфигурации Cisco/MikroTik #

Cisco: #

- Phase 1 =

crypto isakmp/crypto ikev2 - Phase 2 =

crypto ipsec transform-set,crypto map

MikroTik: #

- Phase 1 =

/ip ipsec profile,/ip ipsec peer,/ip ipsec identity - Phase 2 =

/ip ipsec proposal,/ip ipsec policy

🎯 Итоги #

IPsec — это мощный и гибкий механизм, который:

- шифрует трафик

- проверяет целостность

- обеспечивает аутентификацию

- работает на уровне сети

- поддерживает разные топологии VPN

Его двухфазная структура (IKE SA → IPsec SA) делает туннель гибким и безопасным.